Lý do mà Nessus được yêu thích như vậy bởi sự chúng có một cơ sở dữ liệu rất lớn về lổ hổng hệ thống được cập nhật thường xuyên, giao diện dễ trải nghiệm và kết quả có thể có lưu lại dưới rất nhiều dạng khác nhau như biểu đồ, XML hay PDF nhằm có cơ hội dễ dàng tham khảo. Ngoài ra khi trải nghiệm Nessus chúng ta không phải lo lắng về việc bản quyền vì đây là một chương trình không tốn tiền. Trong bài viết này tôi có tác dụng mô tả phương pháp cấu hình và setup nessus trên một Quản trị hệ thống Linux Linux FC2 và tiến hành kiểm tra lỗi của một số server chạy hdh Windows, cùng với giải pháp phòng chống Nessus cũng như những trường hợp tấn công DOS dựa vào honeypot.

Phần I: Cài đặt và thiết lập chương trình kiểm tra lỗi hệ thống Nessus

Đầu tiên các bạn tải về bốn tập tin nessus-libraries-2.0.9.tar.gz, libnasl-2.0.9.tar.gz, nessus-core-2.0.9.tar.gz, nessus-plugins-2.0.9.tar.gz từ trang web www.nessus.org và tiến hành cài đặt theo thứ tự sau:

#tar –zxvf nessus-libraries-2.0.9.tar.gz

#cd ../nessus-libraries-2.0.9

#./configure && make && make install

#cd ../

#tar –zxvf libnasl-2.0.9.tar.gz

#cd libnasl-2.0.9

#./configure && make && make install

#cd ../

#tar –zxvf nessus-core-2.0.9.tar.gz

#cd nessus-core-2.0.9

#./configure && make && make install

#cd ../

#tar –zxvf nessus-plugins-2.0.9.tar.gz

#cd nessus-plugins-2.0.9

#./configure && make && make install

Các dòng lệnh trên có tác dụng giải nén và lần lượt cài đặt những gói tin thư viện ">Quan tri he thong linux và những plug-in cần thiết cho chu trình quét lỗi. Khi tiến trình setup hoàn tất bạn hãy dùng trình soạn thảo vi, hoặc emac thêm dòng /usr/local/lib vào tập tin ld.so.conf vào lúc thư mục /etc, lưu lại và chạy lệnh ldconfig.

Mục đích connect với server nessus bằng giao thức an toàn SSL thì chúng mình cần tạo nhiều SSL certificate cho nessus thông qua lệnh nessus-mkcert và tiến hành theo những chỉ thị đưa ra.

Tiếp theo ta cần tạo tài khoản dùng cho phép Nghề quản trị hệ thống linux chạy nessus bằng tiện ích nessus-addusr. Điều này có thể giúp chúng ta tạo ra các tài khoản chỉ có thể quét lỗi trên lớp mạng con mà mình quản lý.

# nessus-adduser

Addition of a new nessusd user

------------------------------

Login : secureprof

Authentication (pass/cert) [pass] : pass

Password : uncrackable

Như vậy ta đã hoàn thành những bước cài đặt cho server nessus, hãy cùng khởi động bằng lệnh nessusd &, sau đó chạy trình khách nessus thông qua dòng lệnh nessus ở bất kỳ terminal gì và thiết lập nhiều tham số cần thiết cho chu trình quét lỗi.

- Lưu ý: máy chủ nessus cần có cấu hình trên những Quan tri he thong linux Linux-like, nhưng chương trình giao tiếp (nessus client) có thể cài trên nhiều hệ thống Windows OS hoặc Linux.

Đầu tiên các bạn cần log-in vào máy chủ nessus qua trang đang nhập với tài khoản đã tạo ra. Tiếp theo là chọn nhiều plug-in cho phép tiến hành quét lỗi, càng nhiều plug-in có chọn thì kết quả thu có có tác dụng tốt hơn tuy nhiên thời gian cũng có tác dụng lâu hơn, cùng click chuột vào ô check-box bên phải nhằm chọn nhiều plug-in mình muốn:

Cuối cùng là nhập địa chỉ những máy cần kiểm tra lổi thời điểm trang Target selection rồi lưu lại với tùy chọn Save this section, nhấn phím Start the scan mục đích nessus bắt đầu phát triển:

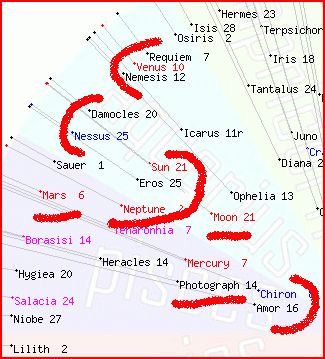

Tùy vào số lượng máy được quét và số plug-in bạn chọn mà thời giờ tiến hành lâu nên mau. Kết quả thu có sẽ có trình bày như khung sau:

Dựa trên kết quả thu có chúng ta có thể xác định những điểm nhạy cảm cũng như các lổ hổng mà những hacker chắc hẳn lợi dụng nhằm tấn công hệ thống, ví dụ có một máy chủ Windows OS bị lỗi bảo mật Rpc dcom chắc hẳn cho những hacker chiếm quyền điều khiển từ xa hay nhiều cổng TCP 139 đang mở trên số đông các máy của nhân viên phòng Kinh Doanh có thể bị tấn công bằng cơ chế brute force… Và đương nhiên là chúng ta hay vá chúng lại càng sớm càng tốt qua website của nhà đưa ra hoặc đặt password theo cách thức hoạt động phức tạp cho phép ngăn ngừa những phương pháp đoán password như brute force, yêu cầu người dùng thay đổi password sau một thời giờ dùng...

Mục đích Quản trị hệ thống linux phòng chống nhiều dạng tấn công này thì các bạn cần kịp thời thông tin nhiều bản vá hệ thống khi chúng được công bố, hoặc trên những mạng và hệ thống áp dụng Windwos 2000 về sau chúng ta có cơ hội nâng cấp các bản vá từ trang web Microsoft Update nên cài đặt WSUS server mục đích cập nhật cho những máy cùng lúc mỗi khi có các lổ hổng hệ thống mới có công bố. Đăng kí các bản tin cảnh báo từ các trang web của các nhà đưa ra giải pháp bảo mật (ví dụ www.eeye.com) để có thể đưa ra những giải pháp một cách kịp thời. Bên cạnh đó ta hay mỗi lúc giám sát các hệ thống máy chủ quan trọng, cài đặt các chương trình diệt Virus và Trojan (đối với nhiều hệ thống Windows OS chúng ta nên cài Microsoft Anti Spyware, chương trình này cho kết quả rất tốt khi chạy), hình thành hệ thống dò tìm và phát hiện xâm nhập như Snort IDS, GFI Server Monitor hoặc là sử dụng kế nghi binh “Vườn Không Nhà Trống” nhằm đánh lừa và dẫn dụ những hacker tấn công vào nhiều server ảo có tạo ra qua nhiều HoneyPot Server.

0 nhận xét:

Đăng nhận xét